Не многие пользователи ПК знают, что возникновение ошибок вроде «Ошибка в данных (CRC)» может быть связано не только с неисправностью накопителя (неважно какого), где хранятся эти данные, но и с неполадками комплектующих компьютера, которые отвечают за передачу, обработку или временное хранение данных.

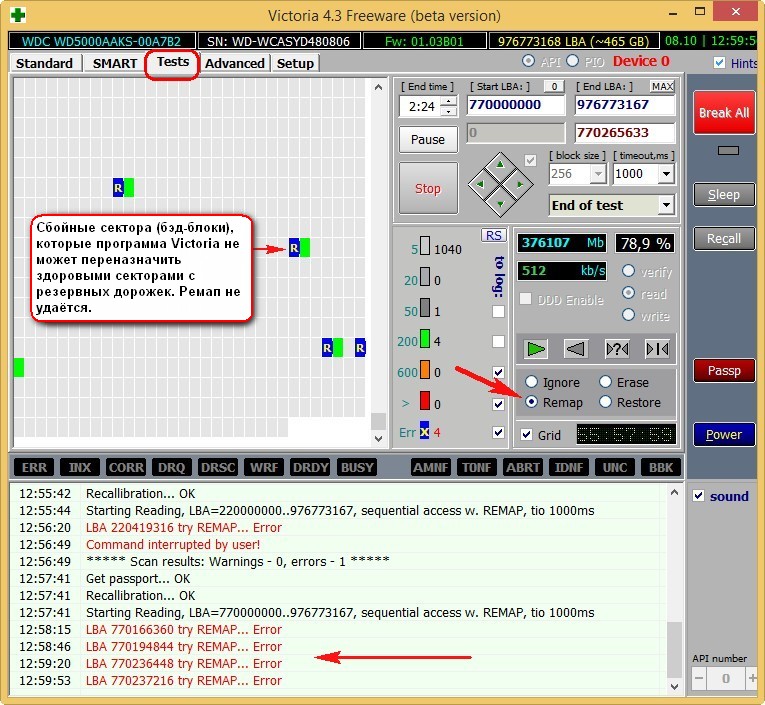

Если ошибки CRC связаны именно с накопителем, не факт, что при их возникновении на экране появится окно с соответствующим сообщением. Просто факт повреждения целостности данных может определить и сам диск, точнее — встроенная в него управляющая микропрограмма, вследствие чего контроллер накопителя будет предпринимать повторные попытки обработать их. И только когда завершатся эти попытки, система отобразит соответствующее сообщение. Кстати, вместо ошибок CRC система может показывать ошибки чтения или записи данных. И это обычно означает наличие более серьезных проблем.

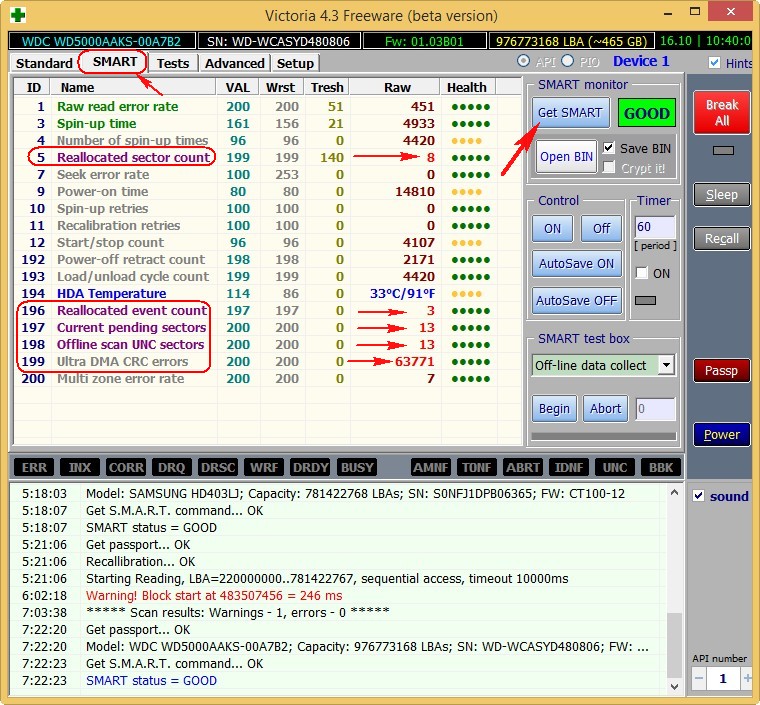

Касательно регистрации ошибок CRC самим накопителем. Как известно, у всех современных дисков присутствуют, т.к. S.M.A.R.T. атрибуты, в которых хранятся различные технические сведение об устройстве. За хранение CRC ошибок отвечает атрибут «CRC Error Count UltraDMA», о котором мы еще поговорим. Но, опять-таки, вовсе необязательно, что увеличивающееся количество ошибок в этом атрибуте является следствием неполадок в работе самого диска.

Что такое и почему возникают ошибки CRC?

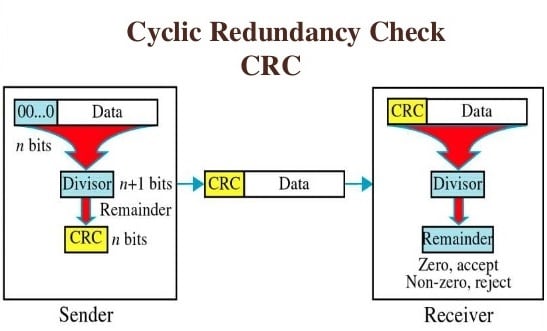

«CRC» — Cyclic Redundancy Check (циклический избыточный код) — представляет собой алгоритм, отвечающий за проверку целостности данных (в нашем случае — файлов). Выдаваемые им ошибки, если простыми словами, сообщают нам о том, что структура обработанного (скопированного, перемещенного) или загруженного в память (открытого, запущенного) файла не соответствует его первоначальной структуре. Алгоритм CRC сначала анализирует первоначальные данные, затем конечные. В обоих случаях он должен выдать одинаковый код (контрольную сумму), что будет являться свидетельством целостности обработанных файлов. Если же эти коды разные, то, значит, имеет место нарушение целостности.

Важно понимать, что ошибки CRC не являются прямым свидетельством повреждения данных именно на накопителе, хотя это одна из причин их возникновения.

Выше мы говорили о неполадках в работе других комплектующих компьютера, что также могут являться причиной ошибок CRC. Вот несколько примеров:

- Порты на самом SSD-диске или материнской плате. Здесь, как правило, стоит рассматривать вопрос нестабильного соединения, т.к. поломка портов обычно приводит к невозможности определения накопителя системной платой.

- Контроллер, отвечающий за связь между SSD-диском и материнской платой. Помимо всевозможных электротехнических неполадок, также может иметь место несовместимость контроллера с накопителем. Возможно, что он работает на гораздо меньших скоростях, нежели SSD-диск, потому не успевает обработать какую-то часть данных.

- Оперативная память. В операциях с файлами ОЗУ может принимать участие в качестве буфера, т.е. временного хранилища данных. И если на каком-то этапе будет иметь место подмена, редактирование, затирание и т.д. какой-то части данных, то алгоритм CRC, естественно, сгенерирует разные контрольные суммы для исходного и обработанного файла.

- Процессор. Объяснение примерно то же, что и в случае с оперативной памятью. Только сюда еще можно добавить некорректный подсчет контрольной суммы самим алгоритмом CRC или возникновение его внутренних ошибок из-за того, что в работе процессора наблюдаются какие-то «аномалии».

Нельзя исключать из причин возникновения ошибок CRC и программные сбои. К банальным неполадкам в работе операционной системы и действиям вредоносных программ также добавим:

- Редактирование данных в оперативной памяти со стороны каких-то программ. Это необязательно вирусы. Например, к ним относятся приложения для оптимизации работы ПК, у которых предусмотрена функция очистка памяти от мусора.

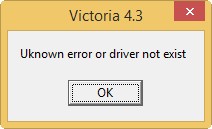

- Сбои в драйвере контроллера запоминающих устройств или иных комплектующих ПК, так или иначе участвующих в работе SSD-накопителя.

- Неправильно выставленные для SSD-диска параметры в BIOS/UEFI.

- Неудачный разгон процессора и/или оперативной памяти при помощи специализированных утилит.

Этот список причин, вызывающих ошибки CRC, можно продолжать и дальше, но лучше перейдем к их устранению.

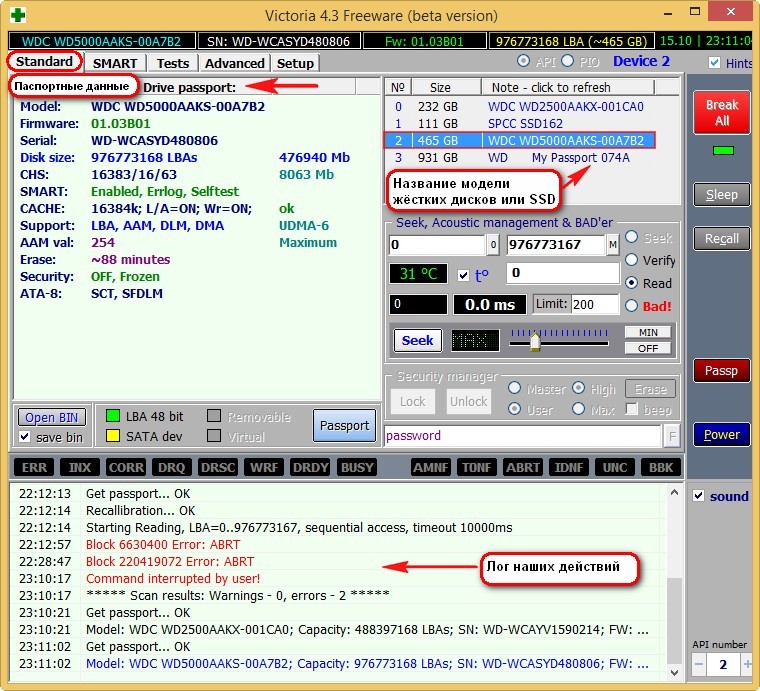

Просмотр SMART-атрибутов SSD-диска

Первое, что рекомендуется сделать — воспользоваться любой программой, позволяющей считать SMART-атрибуты твердотельного накопителя. Можно прибегнуть к помощи фирменных утилит, выпускаемых самими разработчиками SSD-дисков (вроде Samsung Magician или Intel Memory and Storage), или воспользоваться сторонними приложениями, например — CrystalDiskInfo. Все, что от нас требуется — просмотреть значение ранее упоминавшегося атрибута «CRC Error Count UltraDMA», в котором хранится количество CRC-ошибок, зафиксированных самим SSD-диском.

Для примера будем использовать программу CrystalDiskInfo. Ввиду того, что разработчики позаботились о переводе всех атрибутов на русский язык, нужный нам именуется как «CRC-ошибки UltraDMA»:

Обратите внимание на колонку «Raw-значения». В ней будет указано общее количество зарегистрированных диском CRC-ошибок в шестнадцатеричном формате. При необходимости это число можно перевести в привычный для нас десятеричный формат, используя калькулятор Windows в режиме «Программист»:

- В калькуляторе открываем меню «Вид» и выбираем пункт «Программист»:

- Устанавливаем переключатель слева в положение «Hex» и вводим в него значение из атрибута «CRC-ошибки UltraDMA» (нули вначале вписывать не нужно), в нашем случае это — «1546E»:

- Теперь просто устанавливаем переключатель слева в положение «Dec» и получаем значение атрибута «CRC-ошибки UltraDMA» в десятичном формате:

Таким образом, исследуемый диск зарегистрировал 87150 ошибок CRC. Но само по себе данное число не дает никаких намеков на то, что являлось причиной возникновения этих ошибок. Однако их чрезмерно быстрое увеличение будет являться свидетельством наличия неполадок либо в самом диске, либо на компьютере. Это придется выяснять самостоятельно.

Рекомендации по поиску и устранению причин CRC-ошибок

Чтобы отбросить вариант неполадок с компьютером или SSD, лучшим способом будет подключение накопителя к другому ПК и последующая проверка атрибута «CRC-ошибки UltraDMA» по истечению нескольких часов/дней эксплуатации диска или после выполнения операций с крупными файлами или большим их количеством (копирование, установка игр, перемещение с одного раздела в другой, если их несколько). Если количество ошибок не увеличилось, возможно, проблема кроется в самом компьютере. И это могут быть как аппаратные, так и программные неполадки.

Если же другого компьютера под рукой нет, то можно попробовать следующее:

- Если к компьютеру подключены другие диски, их следует временно отключить. Это особенно касается случаев, когда параллельно с SSD-накопителями используются механические винчестеры (жесткие диски).

- Подключить SSD-накопитель к другому порту, если таковые присутствуют в материнской плате.

- В случае со стационарными компьютерами и SSD-дисками в форм-факторе «2.5»: заменить SATA-кабель и/или попробовать запитать устройство при помощи другого кабеля питания, если в блоке питания они предусмотрены.

- При подключении SSD-диска к компьютеру через переходник (например, «mSATA to SATA»), можно попробовать поменять и его, если таковой имеется в наличии.

- Выставить в BIOS/UEFI рекомендуемые для конкретного типа SSD-накопителя параметры. Мы не можем точно сказать, что конкретно перенастраивать. Возможно, стоит попробовать изменить версию интерфейса SATA (например, выставить SATA 2 вместо SATA 3, или наоборот) или PCIe — в зависимости от того, какой тип контроллера предусмотрен в материнской плате и/или в каком режиме он работает. А, возможно, дело и вовсе в параметрах оперативной памяти и/или процессора (тайминги, уровни напряжений, частотные характеристики и т.д.).

- Если в компьютер установлено несколько планок оперативной памяти, можно попробовать оставить только одну из них. Если она всего одна, стоит попробовать установить ее в другой слот для ОЗУ (обычно их, как минимум, два даже у ноутбуков).

Почти все вышеперечисленное относится к аппаратной составляющей компьютера. Но, как мы уже выяснили, ошибки CRC могут быть вызваны и программными неполадками. В таких случаях мы можем порекомендовать сделать следующее:

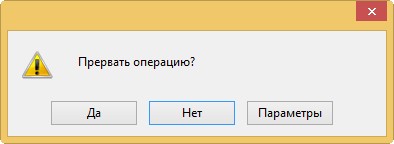

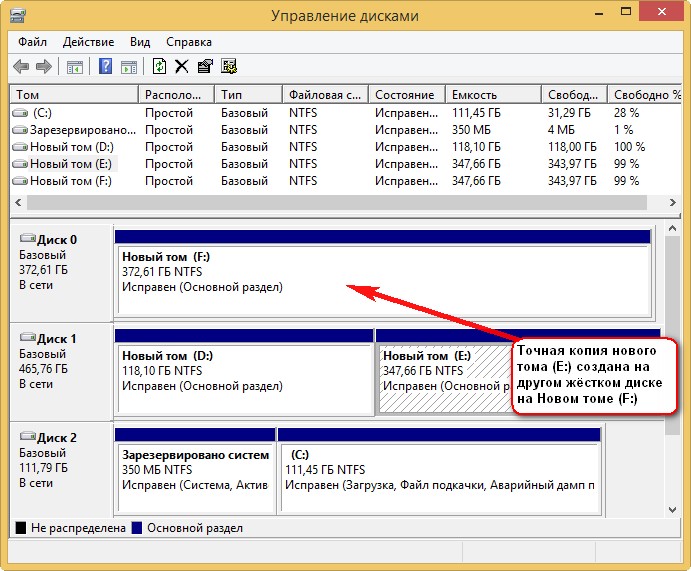

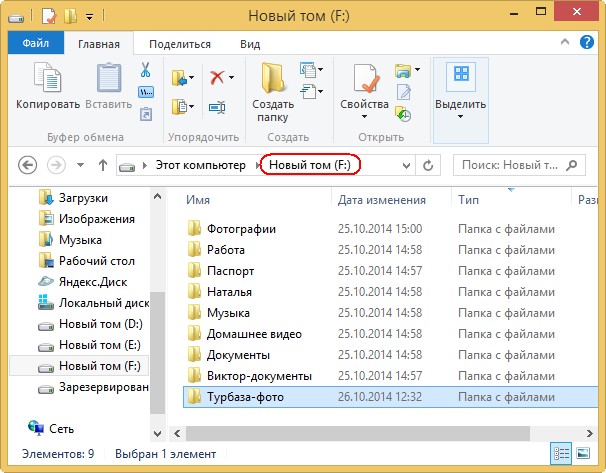

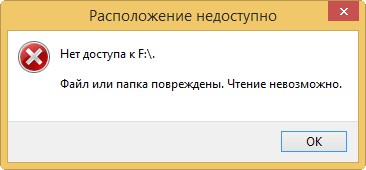

- Удалить имеющиеся на диске разделы, а затем создать новые (т.е. выполнить повторную разметку диска). Все хранящиеся данные на накопителе будут удалены, потому предварительно копируем их на другой носитель (или в облачное хранилище, например).

- Переустановить драйвер контроллера запоминающих устройств, скачав актуальную версию с сайта производителя материнской платы или ноутбука.

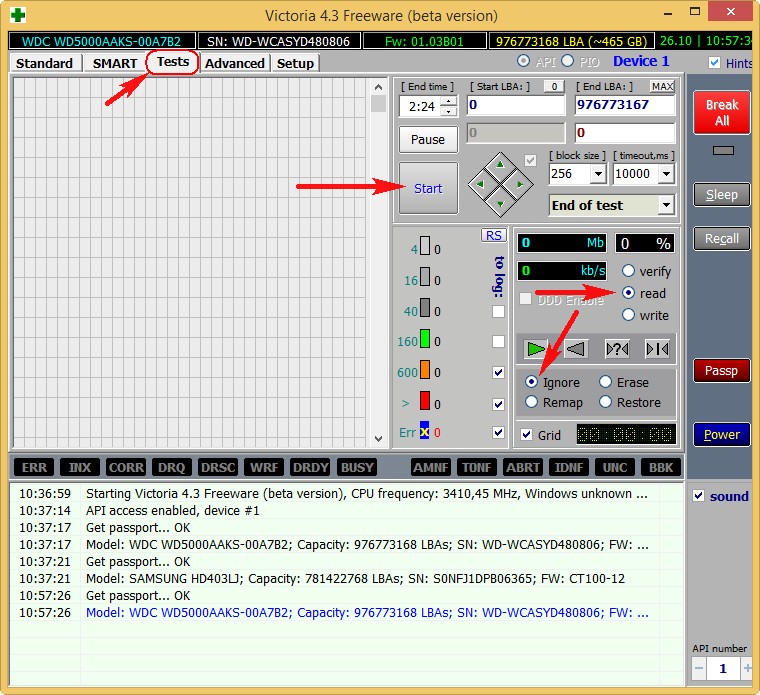

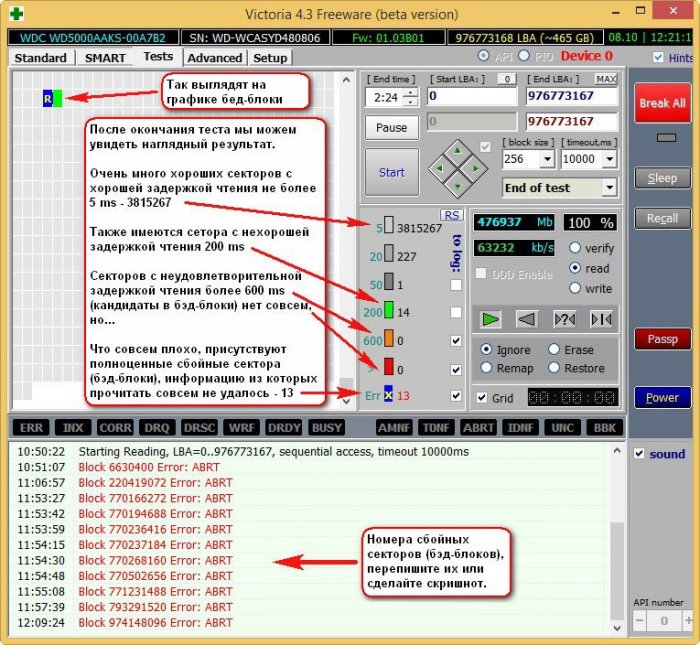

- Выполнить сканирование SSD-диска на предмет поврежденных блоков памяти (битых секторов) и логических ошибок, используя фирменную утилиту от производителя. Обычно такое сканирование «приводит в чувство» управляющий накопителем контроллер.

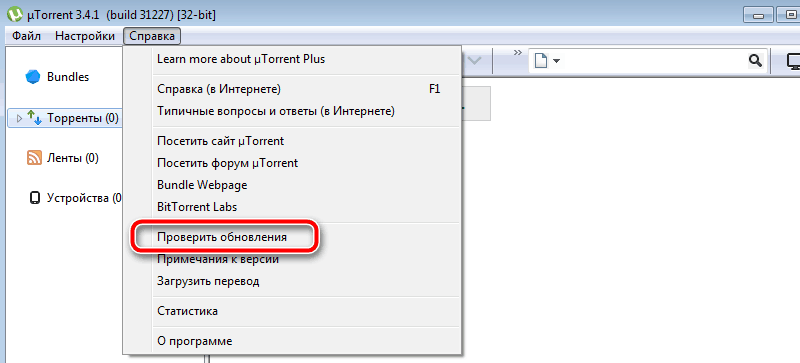

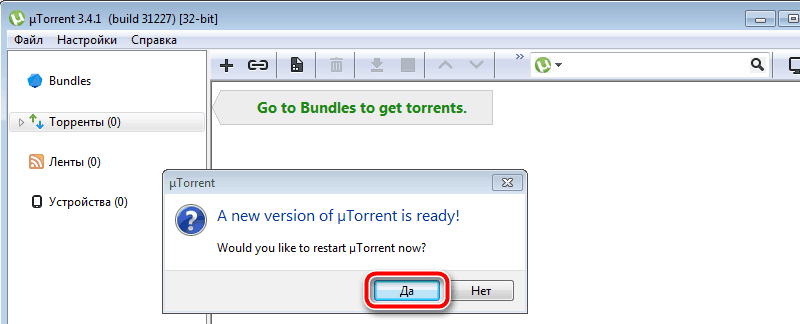

- Переустановить или обновить программное обеспечение (прошивку) SSD-диска при помощи все той же фирменной утилиты. Там, как правило, все очень просто — процедура проходит либо в полностью автоматическом, либо в полуавтоматическом режиме (прошивку придется скачивать самому). Однако это потребует наличия еще одного диска с операционной системой на борту (или можно попробовать загрузиться с флешки с Live-версией ОС Windows).

- Если на компьютере ранее выполнялся разгон, например, процессора при помощи специализированного софта, пробуем вернуть первоначальные значения увеличенных характеристик.

- Временно отключить антивирусы и/или другие программы, способные изменять содержимое оперативной памяти.

Однако никакие манипуляции с диском и/или программным обеспечением компьютера не помогут, если рабочий ресурс SSD-диска подходит к концу (это, кстати, также можно проверить при помощи фирменной программы от производителя). Возникновение ошибок CRC в данном случае может являться последним (первое — это когда на диск не удается ничего записать, а только считать) предзнаменованием полного выхода из строя элементов памяти твердотельного накопителя.

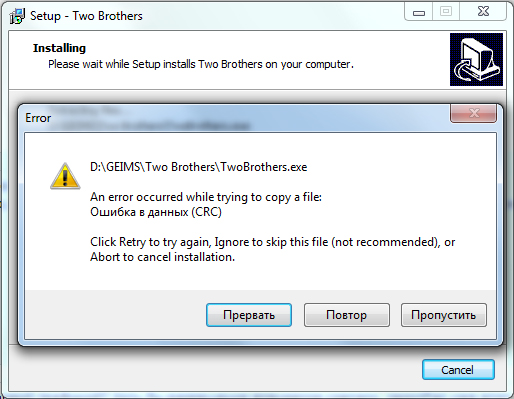

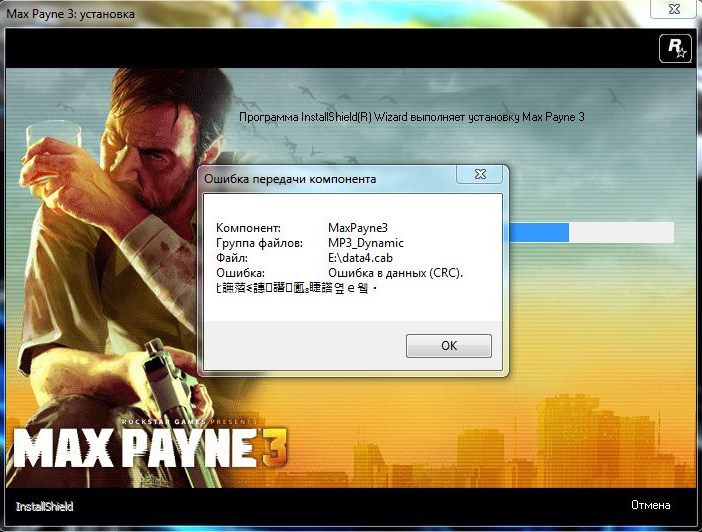

Некоторые пользователи при загрузке (или установке) файлов с каких-либо источников могут столкнуться с ошибкой CRC, проявляющей себя сообщением «Ошибка в данных (CRC)». Данная проблема обычно возникает в ситуации, когда система фиксирует несовпадение контрольных данных загружаемого файла, вследствие чего возникает сообщение об ошибке в данных CRC. В этой статье я расскажу, что это за ошибка, при каких условиях она возникает, а также поясню как её исправить.

- Что такое CRC

- Особенности возникновения ошибки

- Ошибка в данных CRC — проблемы с жёстким диском

- Как исправить ошибку CRC — альтернативные варианты

- Заключение

Что такое CRC

Прежде чем начать описывать, что делать в ситуации, когда появляется ошибка CRC, следует пояснить, что такое «CRC».

Как известно, CRC (Cycle Redundancy Check – в переводе «циклическая избыточная проверка») являет собой алгоритм создания и проверки «контрольной суммы файла». Последняя используется в слежении за целостностью передаваемых данных с целью профилактики их повреждения или потери.

Данный алгоритм на основе циклического кода вычисляет контрольную сумму файла и добавляет её к телу самого файла. При загрузке (копировании) данного файла система, обладая алгоритмом вычисления контрольной суммы, проверяет правильность полученных данных, и при возникновении нестыковок выдаёт сообщение об ошибке CRC (data error — cycle redundancy check ).

Алгоритм CRC был изобретён в далёком 1961 году, пережил несколько качественных улучшений, и ныне является универсальным средством для проверки целостности получаемых данных.

Особенности возникновения ошибки

Что же до причин возникновения данной дисфункции, то конкретные причины ошибки CRC могут быть следующими:

- Потеря или повреждение какого-либо из пакетов сетевых данных при их передаче;

- Потеря или повреждение данных на жёстком диске (к примеру, из-за плохих секторов);

- Физическое повреждение оптического диска с информацией (CD, DVD и др.);

- Нарушение целостности системного реестра;

- Случайный сбой при инсталляции программы;

- Неверная конфигурация файлов и так далее.

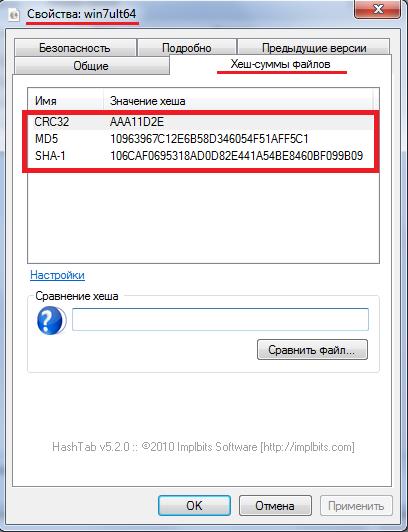

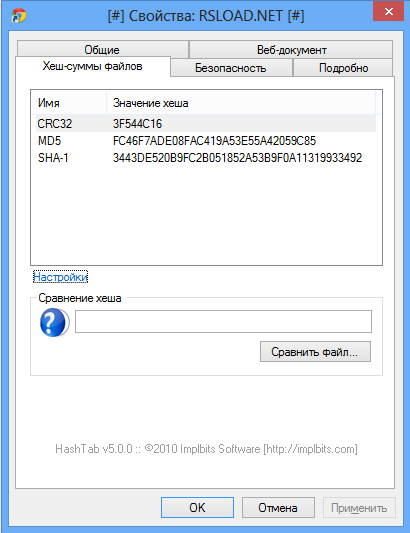

Для отображения кода CRC существует такая программа как HashTab, которая, после своей установки, в свойствах самого файла (кликаем правой клавишей мыши на файле, затем выбираем «Свойства) отображает значения контрольных сумм данного файла.

Ошибка в данных CRC — проблемы с жёстким диском

Итак, как исправить ошибку CRC? Поскольку она регулярно случается из-за проблем к доступу жёсткого диска, то рекомендую выполнить следующее:

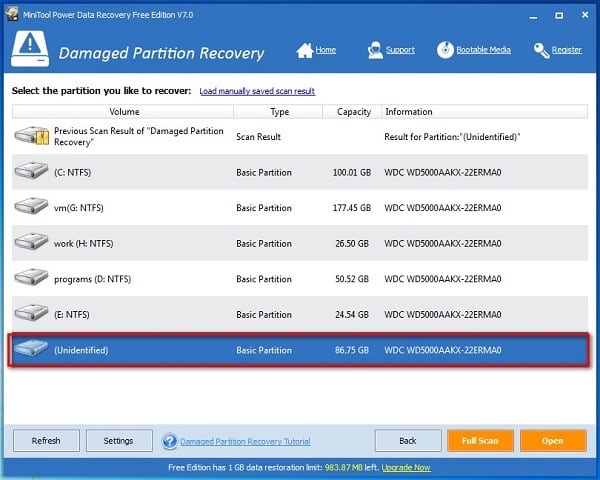

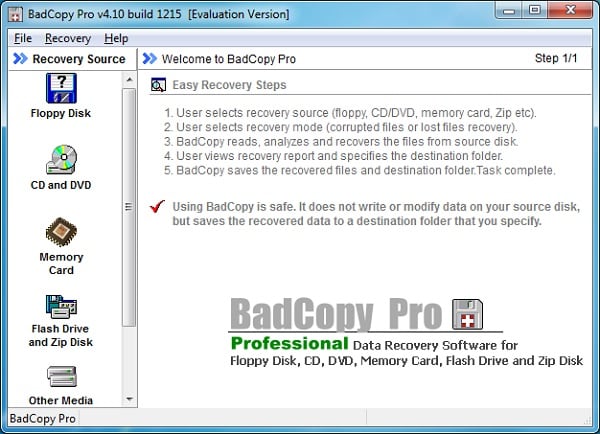

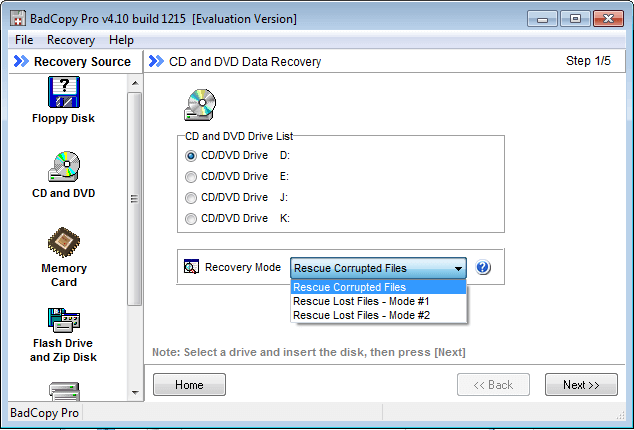

Действие 1. Восстановите потерянные данные на жёстком диске. Если данная проблема возникла при попытке получения доступа к какому-либо файлу на жёстком диске, тогда стоит использовать различные программы для восстановления потерянных данных. В частности, можно попробовать в деле такие программные продукты как Power Data Recovery или BadCopy Pro, предназначенные именно для рассматриваемых мной задач.

К примеру, чтобы воспользоваться Power Data Recovery, необходимо скачать и установить приложение, в меню выбрать «Damaged Partition Recovery», и осуществить полное сканирование (Full Scan). Если потерянные данные удастся восстановить, тогда, первым делом, нужно будет скопировать их на надёжный и безопасный носитель.

Действие 2. Альтернативным вариантом восстановления доступа к данным на винчестере является использование системной утилиты проверки диска.

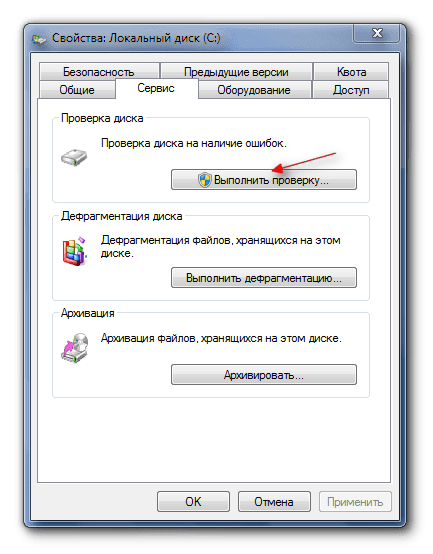

- Зайдите в Проводник, кликните правой клавишей мыши на проблемном диске (например, С:), в появившемся меню выберите «Свойства».

- Перейдите на вкладку «Сервис», кликните на «Выполнить проверку», поставьте галочки напротив двух опций проверки диска, нажмите на «Ок», а затем перезагрузите компьютер.

- После перезагрузки система автоматически задействует проверку целостности данных на жёстком диске, и попытается восстановить повреждённые сектора (может занять какое-то время).

Проверьте диск на наличие ошибок

Действие 3. Также можно запустить командную строку от имени администратора (нажать на кнопку «Пуск», в строке поиска написать cmd (не нажимая на ввод), кликнуть на появившийся вверху однотипный результат правой клавишей мыши, и выбрать «Запуск от имени администратора). В командной строке необходимо написать:

chkdsk c: /r /f — (вместо «с:» впишите имя другого проблемного диска при необходимости) затем нажать на ввод, и дождаться окончания проверки.

Как исправить ошибку CRC — альтернативные варианты

Кроме проблем с жёстким диском, ошибка CRC может возникать и по другим причинам. Потому чтобы пофиксить ошибку CRC сделайте следующее:

- Скачайте торрент-файл из другого источника. Если вы скачали какой-либо файл с торрентов и получили ошибку CRC, тогда запустите торрент-клиент, удалите закачку с ошибкой, а потом и сами некорректно загруженные файлы на жёстком диске. Попробуйте поискать альтернативную закачку той же программы на торрент-трекере, возможно проблемная закачка была создана не совсем корректно, или файлы в ней были повреждены. В некоторых ситуациях не будет лишним и переустановить торрент-клиент, причина ошибки CRC может быть и в нём;

- Если вы получили данную ошибку при попытке считывания данных с СД (ДВД) диска, тогда, для начала, необходимо аккуратно протереть поверхность диска мягкой тканью с целью удаления пыли или грязи на его поверхности, а затем попробовать считать его содержимое с помощью уже упомянутой программы BadCopyPro;

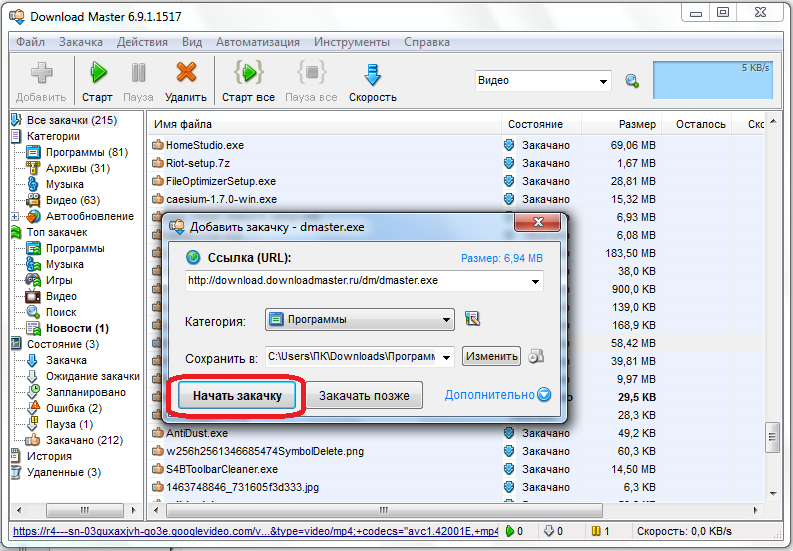

- Если данная ошибка возникла при установке какой-либо игры, будет проще загрузить её образ ещё раз (или сами файлы программы) из другого источника с помощью проверенных программ уровня Download Master, возможно, это поможет избавиться от ошибки CRC.

Заключение

Если у вас возникла ошибка в данных CRC, то, прежде всего, определитесь с условиями, при которых возникла данная ошибка. Наиболее часто она возникает при попытке закачки и установки образов дисков (или самых программ) из сети. Эффективным средством в этом случае будет использование альтернативных ресурсов для закачки данных файлов, что, в большинстве случаев, помогает эффективно решить указанную проблему. Если же вы имеете дело с дисфункцией в работе жёсткого диска, тогда необходимо использовать программы уровня Power Data Recovery или BadCopyPro, способных помочь в восстановлении доступа к нужным вам файлам.

Некоторые пользователи Windows сообщают, что они всегда видят предупреждение (Ultra DMA CRC Error Count) при анализе жесткого диска с помощью утилиты HD Tune. В то время как некоторые затронутые пользователи видят это с использованными жесткими драйверами, другие сообщают об этой проблеме с новыми жесткими дисками.

Счетчик ошибок CRC интерфейса внутри HD Tune

Что такое счетчик ошибок CRC Ultra DMA?

Это параметр SMART (технология самоконтроля, анализа и отчетности), который указывает общее количество ошибок CRC в режиме UltraDMA. Необработанное значение этого атрибута указывает количество ошибок, обнаруженных ICRC (интерфейс CRC) во время передачи данных в режиме UltraDMA.

Но имейте в виду, что этот параметр считается информационным у большинства производителей оборудования. Хотя ухудшение этого параметра можно рассматривать как индикатор устаревания привода с потенциальными электромеханическими проблемами, оно НЕ указывает напрямую на неизбежный отказ драйвера.

Чтобы получить полную картину состояния вашего жесткого диска, вам нужно обратить внимание на другие параметры и общее состояние накопителя.

После тщательного изучения этой проблемы выясняется, что существует несколько различных основных причин, которые могут привести к возникновению этого конкретного кода ошибки:

- Общий ложноположительный результат — имейте в виду, что предупреждение, выдаваемое утилитой HD Tune, не обязательно означает, что ваш жесткий диск выходит из строя. Эта утилита использует обобщенные данные от каждого производителя, поэтому данные от одного производителя могут не иметь значения для другого. Чтобы получить более точный результат, вам нужно будет запустить диагностический инструмент для конкретной марки и посмотреть, появляется ли такое же предупреждение.

- Несовместимость между SSD Samsung и контроллером SATA. Если вы столкнулись с этой проблемой с SSD, скорее всего, это связано с конфликтом между твердотельным накопителем и драйвером контроллера SATA Microsoft или AMD. Чтобы исправить эту несовместимость, вам нужно использовать редактор реестра, чтобы отключить NCQ (собственная очередь команд).

- Неисправный кабель SATA или порт SATA. Как оказалось, вы также можете ожидать столкнуться с проблемой этого типа, если имеете дело с неисправным портом SATA или несовместимым кабелем SATA. В этом случае вы можете определить виновника, протестировав жесткий диск на другом компьютере и заменив текущий кабель SATA.

- Отказ жесткого диска или твердотельного накопителя — при определенных обстоятельствах вы можете ожидать увидеть это предупреждение об ошибке на ранних стадиях отказа диска. В этом случае единственное, что вы можете сделать, — это создать резервную копию данных до того, как диск выйдет из строя навсегда, и начать поиск замены.

Теперь, когда вы знаете очень потенциальный сценарий, который может вызвать этот код ошибки, вот список методов, которые помогут вам определить и устранить ошибку счетчика ошибок CRC Ultra DMA:

Метод 1. Запуск диагностического инструмента для конкретной марки

Имейте в виду, что HD Tune Utility — это сторонний инструмент, который будет «оценивать» состояние жесткого диска исключительно путем сравнения их с набором общих значений.

Из-за этого настоятельно рекомендуется избегать принятия решений, основанных только на HD Tune Utility, и вместо этого запускать диагностический инструмент для конкретной марки — официальные инструменты тестирования специально разработаны для продуктов их брендов.

В зависимости от производителя жесткого диска установите и просканируйте жесткий диск с помощью специальной диагностической утилиты. Чтобы упростить вам задачу, мы составили список самых популярных инструментов диагностики для конкретных брендов:

Примечание. Если производитель вашего жесткого диска не включен в список выше, поищите в Интернете конкретные шаги с помощью диагностического инструмента для вашего бренда, затем установите и запустите его, чтобы проверить, не отключен ли счетчик ошибок CRC Ultra DMA.

Если диагностический инструмент, специфичный для производителя, не вызывает никаких опасений в отношении значения Ultra DMA CRC Error Count, вы можете спокойно игнорировать предупреждение, выдаваемое HD Tune.

Однако, если предупреждение также отображается в инструменте анализа, зависящем от производителя, перейдите к следующему потенциальному исправлению ниже.

Метод 2: устранение несовместимости между SSD Samsung и контроллером SATA (если применимо)

Как оказалось, ошибка Ultra DMA CRC Error Count не ограничивается жестким диском и также может возникать, если вы используете SSD.

Но если вы видите эту ошибку с SSD Samsung, высока вероятность, что проблема не связана с плохим кабелем или работоспособностью твердотельного накопителя — скорее всего, это связано с несовместимостью между вашим SSD Samsung и контроллером Sata вашего чипсета. .

Если вы оказались в этом конкретном сценарии, вы можете решить проблему и предотвратить появление этого предупреждения, отключив NCQ (собственная очередь команд) в драйвере SATA.

Примечание. Это не повлияет на работу вашего диска SATA.

Если этот сценарий применим, приведенные ниже инструкции по устранению несовместимости между твердотельным накопителем Samsung и контроллером Sata:

- Нажмите клавишу Windows + R, чтобы открыть диалоговое окно «Выполнить». Затем в текстовом поле введите «regedit», затем нажмите Ctrl + Shift + Enter, чтобы открыть редактор реестра с правами администратора. Когда вам будет предложено UAC (Контроль учетных записей пользователей), нажмите Да, чтобы предоставить административный доступ.

Открытие Regedit

- Как только вы войдете в редактор реестра, используйте левое меню для перехода к следующим местоположениям, в зависимости от того, используете ли вы драйвер контроллера Microsoft SATA или драйвер контроллера AMD SATA: Расположение контроллера Microsoft SATA: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services storahci Parameters Device Расположение драйвера контроллера AMD SATA:[HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet services amd_sata Parameters Device

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesamd_sataParametersDeviceПримечание. Вы можете перейти сюда вручную или вставить местоположение прямо в панель навигации.

- Как только вы окажетесь в нужном месте, щелкните правой кнопкой мыши «Устройство», затем выберите «Создать»> «Значение Dword (32-бит)» в появившемся контекстном меню.

Создание нового значения Dword в меню устройства

- Затем назовите вновь созданный DWORD NcqDisabled, если вы используете драйвер Microsoft SATA Controller, или назовите его AmdSataNCQDisabled, если вы используете драйвер AMD SATA Controller.

- Наконец, дважды щелкните DWORD, который вы только что создали, затем установите для Base значение Hexadecimal и значение 1, чтобы отключить NCQ и предотвратить такую же несовместимость с созданием ошибки Ultra DMA CRC Error Count.

Если та же проблема все еще возникает даже после выполнения приведенных выше инструкций или этот сценарий неприменим, перейдите к следующему потенциальному исправлению ниже.

Способ 3. Замените кабель питания и SATA.

Как подтвердили несколько затронутых пользователей, эта конкретная проблема также может быть связана с неисправным кабелем SATA или неисправным портом SATA. Из-за этого ошибка счетчика ошибок CRC Ultra DMA также может быть признаком несовместимого кабеля.

Чтобы проверить эту теорию, вы можете подключить свой жесткий диск к другому компьютеру (или, по крайней мере, использовать другой порт SATA + кабель), если у вас нет второй машины для тестирования.

Пример порта SATA на материнской плате

После замены порта SATA повторите сканирование внутри утилиты HD Tune и посмотрите, возникает ли ошибка счетчика ошибок CRC Ultra DMA. Если проблема перестала возникать, подумайте о том, чтобы обратиться к ИТ-специалисту с материнской платой для исследования на предмет ослабленных контактов.

С другой стороны, если проблема не возникает, когда вы используете другой кабель SATA, вам просто удалось идентифицировать виновника.

Если вы исключили и кабель SATA, и порт SATA из списка виновных, перейдите к следующему потенциальному исправлению ниже, поскольку проблема определенно возникает из-за неисправного диска.

Метод 4: сделайте резервную копию данных жесткого диска

Если вы ранее убедились, что были правы, обеспокоившись ошибкой Ultra DMA CRC Error Count, первое, что вам следует сделать, это сделать резервную копию своих данных, чтобы убедиться, что вы ничего не потеряете в случае выхода диска из строя.

Если вы хотите создать резервную копию данных жесткого диска, пока решаете, какую замену получить, имейте в виду, что у вас есть два пути вперед: вы можете сделать резервную копию жесткого диска с помощью встроенной функции или использовать стороннюю утилиту. .

A. Резервное копирование файлов на жестком диске через командную строку

Если вам удобно использовать терминал CMD с повышенными правами, вы можете создать резервную копию и сохранить ее на внешнем хранилище без необходимости установки стороннего программного обеспечения.

Но имейте в виду, что в зависимости от вашего предпочтительного подхода вам может потребоваться вставить установочный носитель, совместимый с плагинами.

Если вас устраивает такой подход, вот инструкции по резервному копированию файлов из командной строки с повышенными правами.

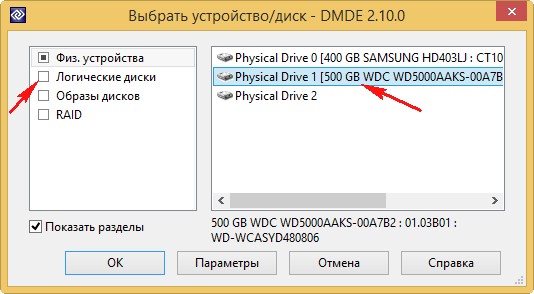

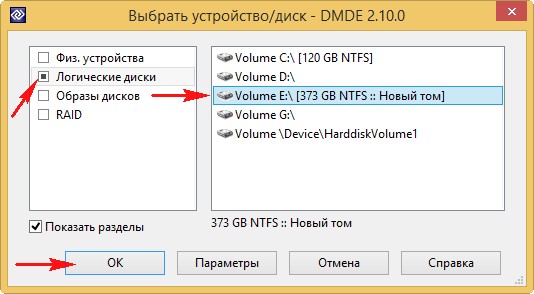

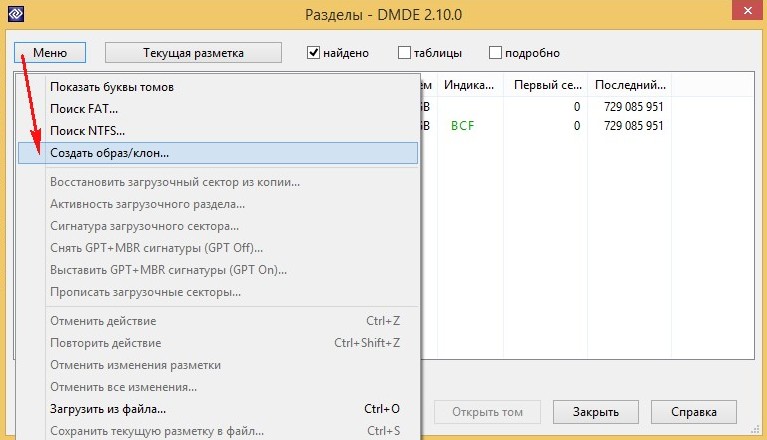

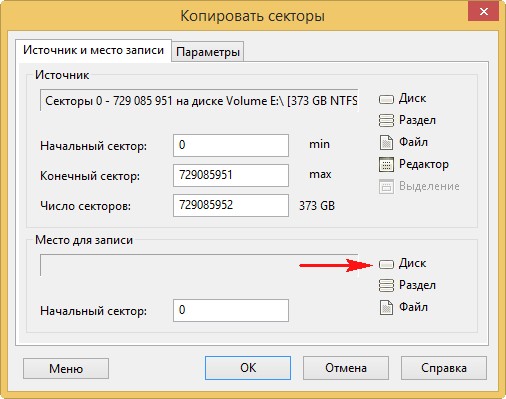

Б. Резервное копирование файлов на жестком диске с помощью стороннего программного обеспечения для обработки изображений.

С другой стороны, если вам удобно доверять стороннюю утилиту для резервного копирования жесткого диска, у вас будет много дополнительных функций, которые просто недоступны при создании регулярной резервной копии через командную строку.

Вы можете использовать стороннее программное обеспечение для резервного копирования, чтобы клонировать или создать образ жесткого диска и сохранить его на внешнем сервере или в облаке. Вот список лучших программ для клонирования и обработки изображений, которые вам следует рассмотреть.

Метод 5: отправьте жесткий диск на замену или закажите замену

Если вы убедились, что предупреждение Ultra DMA CRC Error Count, которое вы видите, является подлинным, и заранее успешно создали резервную копию данных жесткого диска, единственное, что вы можете сделать прямо сейчас, — это поискать замену.

Конечно, если на ваш жесткий диск по-прежнему распространяется гарантия, вам следует сразу же отправить его в ремонт.

Но если срок гарантии истек или у вас есть возможность вернуть его, мы рекомендуем держаться подальше от устаревшего жесткого диска (жесткого диска) и вместо этого выбрать SSD (твердотельный накопитель).

Хотя SSD по-прежнему дороже традиционных жестких дисков, они гораздо менее подвержены поломкам, а скорость несопоставима с SSD (в 10 раз больше скорости записи и чтения).

Если вы ищете твердотельный накопитель, вот наше расширенное руководство по покупке лучшего твердотельного накопителя для ваших нужд.

A cyclic redundancy check (CRC) is an error-detecting code commonly used in digital networks and storage devices to detect accidental changes to digital data. Blocks of data entering these systems get a short check value attached, based on the remainder of a polynomial division of their contents. On retrieval, the calculation is repeated and, in the event the check values do not match, corrective action can be taken against data corruption. CRCs can be used for error correction (see bitfilters).[1]

CRCs are so called because the check (data verification) value is a redundancy (it expands the message without adding information) and the algorithm is based on cyclic codes. CRCs are popular because they are simple to implement in binary hardware, easy to analyze mathematically, and particularly good at detecting common errors caused by noise in transmission channels. Because the check value has a fixed length, the function that generates it is occasionally used as a hash function.

Introduction[edit]

CRCs are based on the theory of cyclic error-correcting codes. The use of systematic cyclic codes, which encode messages by adding a fixed-length check value, for the purpose of error detection in communication networks, was first proposed by W. Wesley Peterson in 1961.[2]

Cyclic codes are not only simple to implement but have the benefit of being particularly well suited for the detection of burst errors: contiguous sequences of erroneous data symbols in messages. This is important because burst errors are common transmission errors in many communication channels, including magnetic and optical storage devices. Typically an n-bit CRC applied to a data block of arbitrary length will detect any single error burst not longer than n bits, and the fraction of all longer error bursts that it will detect is (1 − 2−n).

Specification of a CRC code requires definition of a so-called generator polynomial. This polynomial becomes the divisor in a polynomial long division, which takes the message as the dividend and in which the quotient is discarded and the remainder becomes the result. The important caveat is that the polynomial coefficients are calculated according to the arithmetic of a finite field, so the addition operation can always be performed bitwise-parallel (there is no carry between digits).

In practice, all commonly used CRCs employ the Galois field, or more simply a finite field, of two elements, GF(2). The two elements are usually called 0 and 1, comfortably matching computer architecture.

A CRC is called an n-bit CRC when its check value is n bits long. For a given n, multiple CRCs are possible, each with a different polynomial. Such a polynomial has highest degree n, which means it has n + 1 terms. In other words, the polynomial has a length of n + 1; its encoding requires n + 1 bits. Note that most polynomial specifications either drop the MSB or LSB, since they are always 1. The CRC and associated polynomial typically have a name of the form CRC-n-XXX as in the table below.

The simplest error-detection system, the parity bit, is in fact a 1-bit CRC: it uses the generator polynomial x + 1 (two terms),[3] and has the name CRC-1.

Application[edit]

A CRC-enabled device calculates a short, fixed-length binary sequence, known as the check value or CRC, for each block of data to be sent or stored and appends it to the data, forming a codeword.

When a codeword is received or read, the device either compares its check value with one freshly calculated from the data block, or equivalently, performs a CRC on the whole codeword and compares the resulting check value with an expected residue constant.

If the CRC values do not match, then the block contains a data error.

The device may take corrective action, such as rereading the block or requesting that it be sent again. Otherwise, the data is assumed to be error-free (though, with some small probability, it may contain undetected errors; this is inherent in the nature of error-checking).[4]

Data integrity[edit]

CRCs are specifically designed to protect against common types of errors on communication channels, where they can provide quick and reasonable assurance of the integrity of messages delivered. However, they are not suitable for protecting against intentional alteration of data.

Firstly, as there is no authentication, an attacker can edit a message and recompute the CRC without the substitution being detected. When stored alongside the data, CRCs and cryptographic hash functions by themselves do not protect against intentional modification of data. Any application that requires protection against such attacks must use cryptographic authentication mechanisms, such as message authentication codes or digital signatures (which are commonly based on cryptographic hash functions).

Secondly, unlike cryptographic hash functions, CRC is an easily reversible function, which makes it unsuitable for use in digital signatures.[5]

Thirdly, CRC satisfies a relation similar to that of a linear function (or more accurately, an affine function):[6]

where

as a result, even if the CRC is encrypted with a stream cipher that uses XOR as its combining operation (or mode of block cipher which effectively turns it into a stream cipher, such as OFB or CFB), both the message and the associated CRC can be manipulated without knowledge of the encryption key; this was one of the well-known design flaws of the Wired Equivalent Privacy (WEP) protocol.[7]

Computation[edit]

To compute an n-bit binary CRC, line the bits representing the input in a row, and position the (n + 1)-bit pattern representing the CRC’s divisor (called a «polynomial») underneath the left end of the row.

In this example, we shall encode 14 bits of message with a 3-bit CRC, with a polynomial x3 + x + 1. The polynomial is written in binary as the coefficients; a 3rd-degree polynomial has 4 coefficients (1x3 + 0x2 + 1x + 1). In this case, the coefficients are 1, 0, 1 and 1. The result of the calculation is 3 bits long, which is why it is called a 3-bit CRC. However, you need 4 bits to explicitly state the polynomial.

Start with the message to be encoded:

11010011101100

This is first padded with zeros corresponding to the bit length n of the CRC. This is done so that the resulting code word is in systematic form. Here is the first calculation for computing a 3-bit CRC:

11010011101100 000 <--- input right padded by 3 bits 1011 <--- divisor (4 bits) = x³ + x + 1 ------------------ 01100011101100 000 <--- result

The algorithm acts on the bits directly above the divisor in each step. The result for that iteration is the bitwise XOR of the polynomial divisor with the bits above it. The bits not above the divisor are simply copied directly below for that step. The divisor is then shifted right to align with the highest remaining 1 bit in the input, and the process is repeated until the divisor reaches the right-hand end of the input row. Here is the entire calculation:

11010011101100 000 <--- input right padded by 3 bits

1011 <--- divisor

01100011101100 000 <--- result (note the first four bits are the XOR with the divisor beneath, the rest of the bits are unchanged)

1011 <--- divisor ...

00111011101100 000

1011

00010111101100 000

1011

00000001101100 000 <--- note that the divisor moves over to align with the next 1 in the dividend (since quotient for that step was zero)

1011 (in other words, it doesn't necessarily move one bit per iteration)

00000000110100 000

1011

00000000011000 000

1011

00000000001110 000

1011

00000000000101 000

101 1

-----------------

00000000000000 100 <--- remainder (3 bits). Division algorithm stops here as dividend is equal to zero.

Since the leftmost divisor bit zeroed every input bit it touched, when this process ends the only bits in the input row that can be nonzero are the n bits at the right-hand end of the row. These n bits are the remainder of the division step, and will also be the value of the CRC function (unless the chosen CRC specification calls for some postprocessing).

The validity of a received message can easily be verified by performing the above calculation again, this time with the check value added instead of zeroes. The remainder should equal zero if there are no detectable errors.

11010011101100 100 <--- input with check value

1011 <--- divisor

01100011101100 100 <--- result

1011 <--- divisor ...

00111011101100 100

......

00000000001110 100

1011

00000000000101 100

101 1

------------------

00000000000000 000 <--- remainder

The following Python code outlines a function which will return the initial CRC remainder for a chosen input and polynomial, with either 1 or 0 as the initial padding. Note that this code works with string inputs rather than raw numbers:

def crc_remainder(input_bitstring, polynomial_bitstring, initial_filler): """Calculate the CRC remainder of a string of bits using a chosen polynomial. initial_filler should be '1' or '0'. """ polynomial_bitstring = polynomial_bitstring.lstrip('0') len_input = len(input_bitstring) initial_padding = (len(polynomial_bitstring) - 1) * initial_filler input_padded_array = list(input_bitstring + initial_padding) while '1' in input_padded_array[:len_input]: cur_shift = input_padded_array.index('1') for i in range(len(polynomial_bitstring)): input_padded_array[cur_shift + i] = str(int(polynomial_bitstring[i] != input_padded_array[cur_shift + i])) return ''.join(input_padded_array)[len_input:] def crc_check(input_bitstring, polynomial_bitstring, check_value): """Calculate the CRC check of a string of bits using a chosen polynomial.""" polynomial_bitstring = polynomial_bitstring.lstrip('0') len_input = len(input_bitstring) initial_padding = check_value input_padded_array = list(input_bitstring + initial_padding) while '1' in input_padded_array[:len_input]: cur_shift = input_padded_array.index('1') for i in range(len(polynomial_bitstring)): input_padded_array[cur_shift + i] = str(int(polynomial_bitstring[i] != input_padded_array[cur_shift + i])) return ('1' not in ''.join(input_padded_array)[len_input:])

>>> crc_remainder('11010011101100', '1011', '0') '100' >>> crc_check('11010011101100', '1011', '100') True

CRC-32 algorithm[edit]

This is a practical algorithm for the CRC-32 variant of CRC.[8] The CRCTable is a memoization of a calculation that would have to be repeated for each byte of the message (Computation of cyclic redundancy checks § Multi-bit computation).

Function CRC32 Input: data: Bytes // Array of bytes Output: crc32: UInt32 // 32-bit unsigned CRC-32 value

// Initialize CRC-32 to starting value crc32 ← 0xFFFFFFFF

for each byte in data do nLookupIndex ← (crc32 xor byte) and 0xFF crc32 ← (crc32 shr 8) xor CRCTable[nLookupIndex] // CRCTable is an array of 256 32-bit constants

// Finalize the CRC-32 value by inverting all the bits crc32 ← crc32 xor 0xFFFFFFFF return crc32

In C, the algorithm looks as such:

#include <inttypes.h> // uint32_t, uint8_t uint32_t CRC32(const uint8_t data[], size_t data_length) { uint32_t crc32 = 0xFFFFFFFFu; for (size_t i = 0; i < data_length; i++) { const uint32_t lookupIndex = (crc32 ^ data[i]) & 0xff; crc32 = (crc32 >> 8) ^ CRCTable[lookupIndex]; // CRCTable is an array of 256 32-bit constants } // Finalize the CRC-32 value by inverting all the bits crc32 ^= 0xFFFFFFFFu; return crc32; }

Mathematics[edit]

Mathematical analysis of this division-like process reveals how to select a divisor that guarantees good error-detection properties. In this analysis, the digits of the bit strings are taken as the coefficients of a polynomial in some variable x—coefficients that are elements of the finite field GF(2) (the integers modulo 2, i.e. either a zero or a one), instead of more familiar numbers. The set of binary polynomials is a mathematical ring.

Designing polynomials[edit]

The selection of the generator polynomial is the most important part of implementing the CRC algorithm. The polynomial must be chosen to maximize the error-detecting capabilities while minimizing overall collision probabilities.

The most important attribute of the polynomial is its length (largest degree(exponent) +1 of any one term in the polynomial), because of its direct influence on the length of the computed check value.

The most commonly used polynomial lengths are 9 bits (CRC-8), 17 bits (CRC-16), 33 bits (CRC-32), and 65 bits (CRC-64).[3]

A CRC is called an n-bit CRC when its check value is n-bits. For a given n, multiple CRCs are possible, each with a different polynomial. Such a polynomial has highest degree n, and hence n + 1 terms (the polynomial has a length of n + 1). The remainder has length n. The CRC has a name of the form CRC-n-XXX.

The design of the CRC polynomial depends on the maximum total length of the block to be protected (data + CRC bits), the desired error protection features, and the type of resources for implementing the CRC, as well as the desired performance. A common misconception is that the «best» CRC polynomials are derived from either irreducible polynomials or irreducible polynomials times the factor 1 + x, which adds to the code the ability to detect all errors affecting an odd number of bits.[9] In reality, all the factors described above should enter into the selection of the polynomial and may lead to a reducible polynomial. However, choosing a reducible polynomial will result in a certain proportion of missed errors, due to the quotient ring having zero divisors.

The advantage of choosing a primitive polynomial as the generator for a CRC code is that the resulting code has maximal total block length in the sense that all 1-bit errors within that block length have different remainders (also called syndromes) and therefore, since the remainder is a linear function of the block, the code can detect all 2-bit errors within that block length. If

A polynomial

Specification[edit]

The concept of the CRC as an error-detecting code gets complicated when an implementer or standards committee uses it to design a practical system. Here are some of the complications:

- Sometimes an implementation prefixes a fixed bit pattern to the bitstream to be checked. This is useful when clocking errors might insert 0-bits in front of a message, an alteration that would otherwise leave the check value unchanged.

- Usually, but not always, an implementation appends n 0-bits (n being the size of the CRC) to the bitstream to be checked before the polynomial division occurs. Such appending is explicitly demonstrated in the Computation of CRC article. This has the convenience that the remainder of the original bitstream with the check value appended is exactly zero, so the CRC can be checked simply by performing the polynomial division on the received bitstream and comparing the remainder with zero. Due to the associative and commutative properties of the exclusive-or operation, practical table driven implementations can obtain a result numerically equivalent to zero-appending without explicitly appending any zeroes, by using an equivalent,[9] faster algorithm that combines the message bitstream with the stream being shifted out of the CRC register.

- Sometimes an implementation exclusive-ORs a fixed bit pattern into the remainder of the polynomial division.

- Bit order: Some schemes view the low-order bit of each byte as «first», which then during polynomial division means «leftmost», which is contrary to our customary understanding of «low-order». This convention makes sense when serial-port transmissions are CRC-checked in hardware, because some widespread serial-port transmission conventions transmit bytes least-significant bit first.

- Byte order: With multi-byte CRCs, there can be confusion over whether the byte transmitted first (or stored in the lowest-addressed byte of memory) is the least-significant byte (LSB) or the most-significant byte (MSB). For example, some 16-bit CRC schemes swap the bytes of the check value.

- Omission of the high-order bit of the divisor polynomial: Since the high-order bit is always 1, and since an n-bit CRC must be defined by an (n + 1)-bit divisor which overflows an n-bit register, some writers assume that it is unnecessary to mention the divisor’s high-order bit.

- Omission of the low-order bit of the divisor polynomial: Since the low-order bit is always 1, authors such as Philip Koopman represent polynomials with their high-order bit intact, but without the low-order bit (the

or 1 term). This convention encodes the polynomial complete with its degree in one integer.

These complications mean that there are three common ways to express a polynomial as an integer: the first two, which are mirror images in binary, are the constants found in code; the third is the number found in Koopman’s papers. In each case, one term is omitted. So the polynomial

In the table below they are shown as:

| Name | Normal | Reversed | Reversed reciprocal |

|---|---|---|---|

| CRC-4 | 0x3 | 0xC | 0x9 |

Obfuscation[edit]

CRCs in proprietary protocols might be obfuscated by using a non-trivial initial value and a final XOR, but these techniques do not add cryptographic strength to the algorithm and can be reverse engineered using straightforward methods.[11]

Standards and common use[edit]

Numerous varieties of cyclic redundancy checks have been incorporated into technical standards. By no means does one algorithm, or one of each degree, suit every purpose; Koopman and Chakravarty recommend selecting a polynomial according to the application requirements and the expected distribution of message lengths.[12] The number of distinct CRCs in use has confused developers, a situation which authors have sought to address.[9] There are three polynomials reported for CRC-12,[12] twenty-two conflicting definitions of CRC-16, and seven of CRC-32.[13]

The polynomials commonly applied are not the most efficient ones possible. Since 1993, Koopman, Castagnoli and others have surveyed the space of polynomials between 3 and 64 bits in size,[12][14][15][16] finding examples that have much better performance (in terms of Hamming distance for a given message size) than the polynomials of earlier protocols, and publishing the best of these with the aim of improving the error detection capacity of future standards.[15] In particular, iSCSI and SCTP have adopted one of the findings of this research, the CRC-32C (Castagnoli) polynomial.

The design of the 32-bit polynomial most commonly used by standards bodies, CRC-32-IEEE, was the result of a joint effort for the Rome Laboratory and the Air Force Electronic Systems Division by Joseph Hammond, James Brown and Shyan-Shiang Liu of the Georgia Institute of Technology and Kenneth Brayer of the Mitre Corporation. The earliest known appearances of the 32-bit polynomial were in their 1975 publications: Technical Report 2956 by Brayer for Mitre, published in January and released for public dissemination through DTIC in August,[17] and Hammond, Brown and Liu’s report for the Rome Laboratory, published in May.[18] Both reports contained contributions from the other team. During December 1975, Brayer and Hammond presented their work in a paper at the IEEE National Telecommunications Conference: the IEEE CRC-32 polynomial is the generating polynomial of a Hamming code and was selected for its error detection performance.[19] Even so, the Castagnoli CRC-32C polynomial used in iSCSI or SCTP matches its performance on messages from 58 bits to 131 kbits, and outperforms it in several size ranges including the two most common sizes of Internet packet.[15] The ITU-T G.hn standard also uses CRC-32C to detect errors in the payload (although it uses CRC-16-CCITT for PHY headers).

CRC-32C computation is implemented in hardware as an operation (CRC32) of SSE4.2 instruction set, first introduced in Intel processors’ Nehalem microarchitecture. ARM AArch64 architecture also provides hardware acceleration for both CRC-32 and CRC-32C operations.

Polynomial representations of cyclic redundancy checks[edit]

The table below lists only the polynomials of the various algorithms in use. Variations of a particular protocol can impose pre-inversion, post-inversion and reversed bit ordering as described above. For example, the CRC32 used in Gzip and Bzip2 use the same polynomial, but Gzip employs reversed bit ordering, while Bzip2 does not.[13]

Note that even parity polynomials in GF(2) with degree greater than 1 are never primitive. Even parity polynomial marked as primitive in this table represent a primitive polynomial multiplied by

| Name | Uses | Polynomial representations | Parity[20] | Primitive[21] | Maximum bits of payload by Hamming distance[22][15][21] | |||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Normal | Reversed | Reciprocal | Reversed reciprocal | ≥ 16 | 15 | 14 | 13 | 12 | 11 | 10 | 9 | 8 | 7 | 6 | 5 | 4 | 3 | 2[23] | ||||

| CRC-1 | most hardware; also known as parity bit | 0x1 | 0x1 | 0x1 | 0x1 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-3-GSM | mobile networks[24] | 0x3 | 0x6 | 0x5 | 0x5 | odd | yes [25] | – | – | – | – | – | – | – | – | – | – | – | – | – | 4 | ∞ |

|

||||||||||||||||||||||

| CRC-4-ITU | ITU-T G.704, p. 12 | 0x3 | 0xC | 0x9 | 0x9 | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-5-EPC | Gen 2 RFID[26] | 0x09 | 0x12 | 0x05 | 0x14 | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-5-ITU | ITU-T G.704, p. 9 | 0x15 | 0x15 | 0x0B | 0x1A | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-5-USB | USB token packets | 0x05 | 0x14 | 0x09 | 0x12 | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-6-CDMA2000-A | mobile networks[27] | 0x27 | 0x39 | 0x33 | 0x33 | odd | ||||||||||||||||

| CRC-6-CDMA2000-B | mobile networks[27] | 0x07 | 0x38 | 0x31 | 0x23 | even | ||||||||||||||||

| CRC-6-DARC | Data Radio Channel[28] | 0x19 | 0x26 | 0x0D | 0x2C | even | ||||||||||||||||

| CRC-6-GSM | mobile networks[24] | 0x2F | 0x3D | 0x3B | 0x37 | even | yes [29] | – | – | – | – | – | – | – | – | – | – | 1 | 1 | 25 | 25 | ∞ |

|

||||||||||||||||||||||

| CRC-6-ITU | ITU-T G.704, p. 3 | 0x03 | 0x30 | 0x21 | 0x21 | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-7 | telecom systems, ITU-T G.707, ITU-T G.832, MMC, SD | 0x09 | 0x48 | 0x11 | 0x44 | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-7-MVB | Train Communication Network, IEC 60870-5[30] | 0x65 | 0x53 | 0x27 | 0x72 | odd | ||||||||||||||||

| CRC-8 | DVB-S2[31] | 0xD5 | 0xAB | 0x57 | 0xEA[12] | even | no [32] | – | – | – | – | – | – | – | – | – | – | 2 | 2 | 85 | 85 | ∞ |

|

||||||||||||||||||||||

| CRC-8-AUTOSAR | automotive integration,[33] OpenSafety[34] | 0x2F | 0xF4 | 0xE9 | 0x97[12] | even | yes [32] | – | – | – | – | – | – | – | – | – | – | 3 | 3 | 119 | 119 | ∞ |

|

||||||||||||||||||||||

| CRC-8-Bluetooth | wireless connectivity[35] | 0xA7 | 0xE5 | 0xCB | 0xD3 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-8-CCITT | ITU-T I.432.1 (02/99); ATM HEC, ISDN HEC and cell delineation, SMBus PEC | 0x07 | 0xE0 | 0xC1 | 0x83 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-8-Dallas/Maxim | 1-Wire bus[36] | 0x31 | 0x8C | 0x19 | 0x98 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-8-DARC | Data Radio Channel[28] | 0x39 | 0x9C | 0x39 | 0x9C | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-8-GSM-B | mobile networks[24] | 0x49 | 0x92 | 0x25 | 0xA4 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-8-SAE J1850 | AES3; OBD | 0x1D | 0xB8 | 0x71 | 0x8E | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-8-WCDMA | mobile networks[27][37] | 0x9B | 0xD9 | 0xB3 | 0xCD[12] | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-10 | ATM; ITU-T I.610 | 0x233 | 0x331 | 0x263 | 0x319 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-10-CDMA2000 | mobile networks[27] | 0x3D9 | 0x26F | 0x0DF | 0x3EC | even | ||||||||||||||||

| CRC-10-GSM | mobile networks[24] | 0x175 | 0x2BA | 0x175 | 0x2BA | odd | ||||||||||||||||

| CRC-11 | FlexRay[38] | 0x385 | 0x50E | 0x21D | 0x5C2 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-12 | telecom systems[39][40] | 0x80F | 0xF01 | 0xE03 | 0xC07[12] | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-12-CDMA2000 | mobile networks[27] | 0xF13 | 0xC8F | 0x91F | 0xF89 | even | ||||||||||||||||

| CRC-12-GSM | mobile networks[24] | 0xD31 | 0x8CB | 0x197 | 0xE98 | odd | ||||||||||||||||

| CRC-13-BBC | Time signal, Radio teleswitch[41][42] | 0x1CF5 | 0x15E7 | 0x0BCF | 0x1E7A | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-14-DARC | Data Radio Channel[28] | 0x0805 | 0x2804 | 0x1009 | 0x2402 | even | ||||||||||||||||

| CRC-14-GSM | mobile networks[24] | 0x202D | 0x2D01 | 0x1A03 | 0x3016 | even | ||||||||||||||||

| CRC-15-CAN | 0xC599[43][44] | 0x4CD1 | 0x19A3 | 0x62CC | even | |||||||||||||||||

|

||||||||||||||||||||||

| CRC-15-MPT1327 | [45] | 0x6815 | 0x540B | 0x2817 | 0x740A | odd | ||||||||||||||||

| CRC-16-Chakravarty | Optimal for payloads ≤64 bits[30] | 0x2F15 | 0xA8F4 | 0x51E9 | 0x978A | odd | ||||||||||||||||

| CRC-16-ARINC | ACARS applications[46] | 0xA02B | 0xD405 | 0xA80B | 0xD015 | odd | ||||||||||||||||

| CRC-16-CCITT | X.25, V.41, HDLC FCS, XMODEM, Bluetooth, PACTOR, SD, DigRF, many others; known as CRC-CCITT | 0x1021 | 0x8408 | 0x811 | 0x8810[12] | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-16-CDMA2000 | mobile networks[27] | 0xC867 | 0xE613 | 0xCC27 | 0xE433 | odd | ||||||||||||||||

| CRC-16-DECT | cordless telephones[47] | 0x0589 | 0x91A0 | 0x2341 | 0x82C4 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-16-T10-DIF | SCSI DIF | 0x8BB7[48] | 0xEDD1 | 0xDBA3 | 0xC5DB | odd | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-16-DNP | DNP, IEC 870, M-Bus | 0x3D65 | 0xA6BC | 0x4D79 | 0x9EB2 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-16-IBM | Bisync, Modbus, USB, ANSI X3.28, SIA DC-07, many others; also known as CRC-16 and CRC-16-ANSI | 0x8005 | 0xA001 | 0x4003 | 0xC002 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-16-OpenSafety-A | safety fieldbus[34] | 0x5935 | 0xAC9A | 0x5935 | 0xAC9A[12] | odd | ||||||||||||||||

| CRC-16-OpenSafety-B | safety fieldbus[34] | 0x755B | 0xDAAE | 0xB55D | 0xBAAD[12] | odd | ||||||||||||||||

| CRC-16-Profibus | fieldbus networks[49] | 0x1DCF | 0xF3B8 | 0xE771 | 0x8EE7 | odd | ||||||||||||||||

| Fletcher-16 | Used in Adler-32 A & B Checksums | Often confused to be a CRC, but actually a checksum; see Fletcher’s checksum | ||||||||||||||||||||

| CRC-17-CAN | CAN FD[50] | 0x1685B | 0x1B42D | 0x1685B | 0x1B42D | even | ||||||||||||||||

| CRC-21-CAN | CAN FD[50] | 0x102899 | 0x132281 | 0x064503 | 0x18144C | even | ||||||||||||||||

| CRC-24 | FlexRay[38] | 0x5D6DCB | 0xD3B6BA | 0xA76D75 | 0xAEB6E5 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-24-Radix-64 | OpenPGP, RTCM104v3 | 0x864CFB | 0xDF3261 | 0xBE64C3 | 0xC3267D | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-24-WCDMA | Used in OS-9 RTOS. Residue = 0x800FE3.[51] | 0x800063 | 0xC60001 | 0x8C0003 | 0xC00031 | even | yes[52] | – | – | – | – | – | – | – | – | – | – | 4 | 4 | 8388583 | 8388583 | ∞ |

|

||||||||||||||||||||||

| CRC-30 | CDMA | 0x2030B9C7 | 0x38E74301 | 0x31CE8603 | 0x30185CE3 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-32 | ISO 3309 (HDLC), ANSI X3.66 (ADCCP), FIPS PUB 71, FED-STD-1003, ITU-T V.42, ISO/IEC/IEEE 802-3 (Ethernet), SATA, MPEG-2, PKZIP, Gzip, Bzip2, POSIX cksum,[53] PNG,[54] ZMODEM, many others | 0x04C11DB7 | 0xEDB88320 | 0xDB710641 | 0x82608EDB[15] | odd | yes | – | 10 | – | – | 12 | 21 | 34 | 57 | 91 | 171 | 268 | 2974 | 91607 | 4294967263 | ∞ |

|

||||||||||||||||||||||

| CRC-32C (Castagnoli) | iSCSI, SCTP, G.hn payload, SSE4.2, Btrfs, ext4, Ceph | 0x1EDC6F41 | 0x82F63B78 | 0x05EC76F1 | 0x8F6E37A0[15] | even | yes | 6 | – | 8 | – | 20 | – | 47 | – | 177 | – | 5243 | – | 2147483615 | – | ∞ |

|

||||||||||||||||||||||

| CRC-32K (Koopman {1,3,28}) | Excellent at Ethernet frame length, poor performance with long files | 0x741B8CD7 | 0xEB31D82E | 0xD663B05D | 0xBA0DC66B[15] | even | no | 2 | – | 4 | – | 16 | – | 18 | – | 152 | – | 16360 | – | 114663 | – | ∞ |

|

||||||||||||||||||||||

| CRC-32K2 (Koopman {1,1,30}) | Excellent at Ethernet frame length, poor performance with long files | 0x32583499 | 0x992C1A4C | 0x32583499 | 0x992C1A4C[15] | even | no | – | – | 3 | – | 16 | – | 26 | – | 134 | – | 32738 | – | 65506 | – | ∞ |

| CRC-32Q | aviation; AIXM[55] | 0x814141AB | 0xD5828281 | 0xAB050503 | 0xC0A0A0D5 | even | ||||||||||||||||

|

||||||||||||||||||||||

| Adler-32 | Often confused to be a CRC, but actually a checksum; see Adler-32 | |||||||||||||||||||||

| CRC-40-GSM | GSM control channel[56][57][58] | 0x0004820009 | 0x9000412000 | 0x2000824001 | 0x8002410004 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-64-ECMA | ECMA-182 p. 51, XZ Utils | 0x42F0E1EBA9EA3693 | 0xC96C5795D7870F42 | 0x92D8AF2BAF0E1E85 | 0xA17870F5D4F51B49 | even | ||||||||||||||||

|

||||||||||||||||||||||

| CRC-64-ISO | ISO 3309 (HDLC), Swiss-Prot/TrEMBL; considered weak for hashing[59] | 0x000000000000001B | 0xD800000000000000 | 0xB000000000000001 | 0x800000000000000D | odd | ||||||||||||||||

|

Implementations[edit]

- Implementation of CRC32 in GNU Radio up to 3.6.1 (ca. 2012)

- C class code for CRC checksum calculation with many different CRCs to choose from

CRC catalogues[edit]

- Catalogue of parametrised CRC algorithms

- CRC Polynomial Zoo

See also[edit]

- Mathematics of cyclic redundancy checks

- Computation of cyclic redundancy checks

- List of hash functions

- List of checksum algorithms

- Information security

- Simple file verification

- LRC

References[edit]

- ^ «An Algorithm for Error Correcting Cyclic Redundance Checks». drdobbs.com. Archived from the original on 20 July 2017. Retrieved 28 June 2017.

- ^ Peterson, W. W.; Brown, D. T. (January 1961). «Cyclic Codes for Error Detection». Proceedings of the IRE. 49 (1): 228–235. doi:10.1109/JRPROC.1961.287814. S2CID 51666741.

- ^ a b Ergen, Mustafa (21 January 2008). «2.3.3 Error Detection Coding». Mobile Broadband. Springer. pp. 29–30. doi:10.1007/978-0-387-68192-4_2. ISBN 978-0-387-68192-4.

- ^ Ritter, Terry (February 1986). «The Great CRC Mystery». Dr. Dobb’s Journal. 11 (2): 26–34, 76–83. Archived from the original on 16 April 2009. Retrieved 21 May 2009.

- ^ Stigge, Martin; Plötz, Henryk; Müller, Wolf; Redlich, Jens-Peter (May 2006). «Reversing CRC – Theory and Practice» (PDF). Humboldt University Berlin. p. 17. SAR-PR-2006-05. Archived from the original (PDF) on 19 July 2011. Retrieved 4 February 2011.

The presented methods offer a very easy and efficient way to modify your data so that it will compute to a CRC you want or at least know in advance.

- ^ «algorithm design — Why is CRC said to be linear?». Cryptography Stack Exchange. Retrieved 5 May 2019.

- ^ Cam-Winget, Nancy; Housley, Russ; Wagner, David; Walker, Jesse (May 2003). «Security Flaws in 802.11 Data Link Protocols» (PDF). Communications of the ACM. 46 (5): 35–39. CiteSeerX 10.1.1.14.8775. doi:10.1145/769800.769823. S2CID 3132937. Archived (PDF) from the original on 26 May 2013. Retrieved 1 November 2017.

- ^ «[MS-ABS]: 32-Bit CRC Algorithm». msdn.microsoft.com. Archived from the original on 7 November 2017. Retrieved 4 November 2017.

- ^ a b c Williams, Ross N. (24 September 1996). «A Painless Guide to CRC Error Detection Algorithms V3.0». Archived from the original on 2 April 2018. Retrieved 23 May 2019.

- ^ Press, WH; Teukolsky, SA; Vetterling, WT; Flannery, BP (2007). «Section 22.4 Cyclic Redundancy and Other Checksums». Numerical Recipes: The Art of Scientific Computing (3rd ed.). Cambridge University Press. ISBN 978-0-521-88068-8. Archived from the original on 11 August 2011. Retrieved 18 August 2011.

- ^ Ewing, Gregory C. (March 2010). «Reverse-Engineering a CRC Algorithm». Christchurch: University of Canterbury. Archived from the original on 7 August 2011. Retrieved 26 July 2011.

- ^ a b c d e f g h i j Koopman, Philip; Chakravarty, Tridib (June 2004). Cyclic Redundancy Code (CRC) Polynomial Selection For Embedded Networks (PDF). The International Conference on Dependable Systems and Networks. pp. 145–154. CiteSeerX 10.1.1.648.9080. doi:10.1109/DSN.2004.1311885. ISBN 978-0-7695-2052-0. S2CID 793862. Archived (PDF) from the original on 11 September 2011. Retrieved 14 January 2011.

- ^ a b Cook, Greg (15 August 2020). «Catalogue of parametrised CRC algorithms». Archived from the original on 1 August 2020. Retrieved 18 September 2020.

- ^ Castagnoli, G.; Bräuer, S.; Herrmann, M. (June 1993). «Optimization of Cyclic Redundancy-Check Codes with 24 and 32 Parity Bits». IEEE Transactions on Communications. 41 (6): 883–892. doi:10.1109/26.231911.

- ^ a b c d e f g h Koopman, Philip (July 2002). «32-Bit Cyclic Redundancy Codes for Internet Applications». Proceedings International Conference on Dependable Systems and Networks (PDF). The International Conference on Dependable Systems and Networks. pp. 459–468. CiteSeerX 10.1.1.11.8323. doi:10.1109/DSN.2002.1028931. ISBN 978-0-7695-1597-7. S2CID 14775606. Archived (PDF) from the original on 16 September 2012. Retrieved 14 January 2011.

- ^ Koopman, Philip (21 January 2016). «Best CRC Polynomials». Carnegie Mellon University. Archived from the original on 20 January 2016. Retrieved 26 January 2016.

- ^ Brayer, Kenneth (August 1975). Evaluation of 32 Degree Polynomials in Error Detection on the SATIN IV Autovon Error Patterns (Report). National Technical Information Service. ADA014825. Archived from the original on 31 December 2021. Retrieved 31 December 2021.

- ^ Hammond, Joseph L. Jr.; Brown, James E.; Liu, Shyan-Shiang (1975). «Development of a Transmission Error Model and an Error Control Model». NASA Sti/Recon Technical Report N (published May 1975). 76: 15344. Bibcode:1975STIN…7615344H. ADA013939. Archived from the original on 31 December 2021. Retrieved 31 December 2021.

- ^ Brayer, Kenneth; Hammond, Joseph L. Jr. (December 1975). Evaluation of error detection polynomial performance on the AUTOVON channel. NTC 75 : National Telecommunications Conference, December 1-3, 1975, New Orleans, Louisiana. Vol. 1. Institute of Electrical and Electronics Engineers. pp. 8-21–5. Bibcode:1975ntc…..1….8B. OCLC 32688603. 75 CH 1015-7 CSCB.

- ^ CRCs with even parity detect any odd number of bit errors, at the expense of lower hamming distance for long payloads. Note that parity is computed over the entire generator polynomial, including implied 1 at the beginning or the end. For example, the full representation of CRC-1 is 0x3, which has two 1 bits. Thus, its parity is even.

- ^ a b «32 Bit CRC Zoo». users.ece.cmu.edu. Archived from the original on 19 March 2018. Retrieved 5 November 2017.

- ^ Payload means length exclusive of CRC field. A Hamming distance of d means that d − 1 bit errors can be detected and ⌊(d − 1)/2⌋ bit errors can be corrected

- ^ is always achieved for arbitrarily long messages

- ^ a b c d e f ETSI TS 100 909 (PDF). V8.9.0. Sophia Antipolis, France: European Telecommunications Standards Institute. January 2005. Archived (PDF) from the original on 17 April 2018. Retrieved 21 October 2016.

- ^ «3 Bit CRC Zoo». users.ece.cmu.edu. Archived from the original on 7 April 2018. Retrieved 19 January 2018.

- ^ Class-1 Generation-2 UHF RFID Protocol (PDF). 1.2.0. EPCglobal. 23 October 2008. p. 35. Archived (PDF) from the original on 19 March 2012. Retrieved 4 July 2012. (Table 6.12)

- ^ a b c d e f Physical layer standard for cdma2000 spread spectrum systems (PDF). Revision D version 2.0. 3rd Generation Partnership Project 2. October 2005. pp. 2–89–2–92. Archived from the original (PDF) on 16 November 2013. Retrieved 14 October 2013.

- ^ a b c «11. Error correction strategy». ETSI EN 300 751 (PDF). V1.2.1. Sophia Antipolis, France: European Telecommunications Standards Institute. January 2003. pp. 67–8. Archived (PDF) from the original on 28 December 2015. Retrieved 26 January 2016.

- ^ «6 Bit CRC Zoo». users.ece.cmu.edu. Archived from the original on 7 April 2018. Retrieved 19 January 2018.

- ^ a b Chakravarty, Tridib (December 2001). Performance of Cyclic Redundancy Codes for Embedded Networks (PDF) (Thesis). Philip Koopman, advisor. Carnegie Mellon University. pp. 5, 18. Archived (PDF) from the original on 1 January 2014. Retrieved 8 July 2013.

- ^ «5.1.4 CRC-8 encoder (for packetized streams only)». EN 302 307 (PDF). V1.3.1. Sophia Antipolis, France: European Telecommunications Standards Institute. March 2013. p. 17. Archived (PDF) from the original on 30 August 2017. Retrieved 29 July 2016.

- ^ a b «8 Bit CRC Zoo». users.ece.cmu.edu. Archived from the original on 7 April 2018. Retrieved 19 January 2018.

- ^ «7.2.1.2 8-bit 0x2F polynomial CRC Calculation». Specification of CRC Routines (PDF). 4.2.2. Munich: AUTOSAR. 22 July 2015. p. 24. Archived from the original (PDF) on 24 July 2016. Retrieved 24 July 2016.

- ^ a b c «5.1.1.8 Cyclic Redundancy Check field (CRC-8 / CRC-16)». openSAFETY Safety Profile Specification: EPSG Working Draft Proposal 304. 1.4.0. Berlin: Ethernet POWERLINK Standardisation Group. 13 March 2013. p. 42. Archived from the original on 12 August 2017. Retrieved 22 July 2016.

- ^ «B.7.1.1 HEC generation». Specification of the Bluetooth System. Vol. 2. Bluetooth SIG. 2 December 2014. pp. 144–5. Archived from the original on 26 March 2015. Retrieved 20 October 2014.

- ^ Whitfield, Harry (24 April 2001). «XFCNs for Cyclic Redundancy Check Calculations». Archived from the original on 25 May 2005.

- ^ Richardson, Andrew (17 March 2005). WCDMA Handbook. Cambridge University Press. p. 223. ISBN 978-0-521-82815-4.

- ^ a b FlexRay Protocol Specification. 3.0.1. Flexray Consortium. October 2010. p. 114. (4.2.8 Header CRC (11 bits))

- ^ Perez, A. (1983). «Byte-Wise CRC Calculations». IEEE Micro. 3 (3): 40–50. doi:10.1109/MM.1983.291120. S2CID 206471618.

- ^ Ramabadran, T.V.; Gaitonde, S.S. (1988). «A tutorial on CRC computations». IEEE Micro. 8 (4): 62–75. doi:10.1109/40.7773. S2CID 10216862.

- ^ «Longwave Radio Data Decoding using and HC11 and an MC3371» (PDF). Freescale Semiconductor. 2004. AN1597/D. Archived from the original (PDF) on 24 September 2015.

- ^ Ely, S.R.; Wright, D.T. (March 1982). L.F. Radio-Data: specification of BBC experimental transmissions 1982 (PDF). Research Department, Engineering Division, The British Broadcasting Corporation. p. 9. Archived (PDF) from the original on 12 October 2013. Retrieved 11 October 2013.

- ^ Cyclic Redundancy Check (CRC): PSoC Creator™ Component Datasheet. Cypress Semiconductor. 20 February 2013. p. 4. Archived from the original on 2 February 2016. Retrieved 26 January 2016.

- ^ «Cyclic redundancy check (CRC) in CAN frames». CAN in Automation. Archived from the original on 1 February 2016. Retrieved 26 January 2016.

- ^ «3.2.3 Encoding and error checking». A signalling standard for trunked private land mobile radio systems (MPT 1327) (PDF) (3rd ed.). Ofcom. June 1997. p. 3. Archived (PDF) from the original on 14 July 2012. Retrieved 16 July 2012.

- ^ Rehmann, Albert; Mestre, José D. (February 1995). «Air Ground Data Link VHF Airline Communications and Reporting System (ACARS) Preliminary Test Report» (PDF). Federal Aviation Authority Technical Center. p. 5. Archived from the original (PDF) on 2 August 2012. Retrieved 7 July 2012.

- ^ «6.2.5 Error control». ETSI EN 300 175-3 (PDF). V2.5.1. Sophia Antipolis, France: European Telecommunications Standards Institute. August 2013. pp. 99, 101. Archived (PDF) from the original on 1 July 2015. Retrieved 26 January 2016.

- ^ Thaler, Pat (28 August 2003). «16-bit CRC polynomial selection» (PDF). INCITS T10. Archived (PDF) from the original on 28 July 2011. Retrieved 11 August 2009.

- ^ «8.8.4 Check Octet (FCS)». PROFIBUS Specification Normative Parts (PDF). 1.0. Vol. 9. Profibus International. March 1998. p. 906. Archived from the original (PDF) on 16 November 2008. Retrieved 9 July 2016.

- ^ a b CAN with Flexible Data-Rate Specification (PDF). 1.0. Robert Bosch GmbH. 17 April 2012. p. 13. Archived from the original (PDF) on 22 August 2013. (3.2.1 DATA FRAME)

- ^ «OS-9 Operating System System Programmer’s Manual». www.roug.org. Archived from the original on 17 July 2018. Retrieved 17 July 2018.

- ^ Koopman, Philip P. (20 May 2018). «24 Bit CRC Zoo». users.ece.cmu.edu. Archived from the original on 7 April 2018. Retrieved 19 January 2018.

- ^ «cksum». pubs.opengroup.org. Archived from the original on 18 July 2018. Retrieved 27 June 2017.

- ^ Boutell, Thomas; Randers-Pehrson, Glenn; et al. (14 July 1998). «PNG (Portable Network Graphics) Specification, Version 1.2». Libpng.org. Archived from the original on 3 September 2011. Retrieved 3 February 2011.

- ^ AIXM Primer (PDF). 4.5. European Organisation for the Safety of Air Navigation. 20 March 2006. Archived (PDF) from the original on 20 November 2018. Retrieved 3 February 2019.

- ^ ETSI TS 100 909 Archived 17 April 2018 at the Wayback Machine version 8.9.0 (January 2005), Section 4.1.2 a

- ^ Gammel, Berndt M. (31 October 2005). Matpack documentation: Crypto – Codes. Matpack.de. Archived from the original on 25 August 2013. Retrieved 21 April 2013. (Note: MpCRC.html is included with the Matpack compressed software source code, under /html/LibDoc/Crypto)

- ^ Geremia, Patrick (April 1999). «Cyclic redundancy check computation: an implementation using the TMS320C54x» (PDF). Texas Instruments. p. 5. Archived (PDF) from the original on 14 June 2012. Retrieved 4 July 2012.

- ^ Jones, David T. «An Improved 64-bit Cyclic Redundancy Check for Protein Sequences» (PDF). University College London. Archived (PDF) from the original on 7 June 2011. Retrieved 15 December 2009.

Further reading[edit]

- Warren Jr., Henry S. (2013). Hacker’s Delight (2 ed.). Addison Wesley. ISBN 978-0-321-84268-8.

External links[edit]

- Mitra, Jubin; Nayak, Tapan (January 2017). «Reconfigurable very high throughput low latency VLSI (FPGA) design architecture of CRC 32». Integration, the VLSI Journal. 56: 1–14. doi:10.1016/j.vlsi.2016.09.005.

- Cyclic Redundancy Checks, MathPages, overview of error-detection of different polynomials

- Williams, Ross (1993). «A Painless Guide to CRC Error Detection Algorithms». Archived from the original on 3 September 2011. Retrieved 15 August 2011.

- Black, Richard (1994). «Fast CRC32 in Software». The Blue Book. Systems Research Group, Computer Laboratory, University of Cambridge. Algorithm 4 was used in Linux and Bzip2.

- Kounavis, M.; Berry, F. (2005). «A Systematic Approach to Building High Performance, Software-based, CRC generators» (PDF). Intel. Archived (PDF) from the original on 16 December 2006. Retrieved 4 February 2007., Slicing-by-4 and slicing-by-8 algorithms

- Kowalk, W. (August 2006). «CRC Cyclic Redundancy Check Analysing and Correcting Errors» (PDF). Universität Oldenburg. Archived (PDF) from the original on 11 June 2007. Retrieved 1 September 2006. — Bitfilters

- Warren, Henry S. Jr. «Cyclic Redundancy Check» (PDF). Hacker’s Delight. Archived from the original (PDF) on 3 May 2015. — theory, practice, hardware, and software with emphasis on CRC-32.

- Reverse-Engineering a CRC Algorithm Archived 7 August 2011 at the Wayback Machine

- Cook, Greg. «Catalogue of parameterised CRC algorithms». CRC RevEng. Archived from the original on 1 August 2020. Retrieved 18 September 2020.

- Koopman, Phil. «Blog: Checksum and CRC Central». Archived from the original on 16 April 2013. Retrieved 3 June 2013. — includes links to PDFs giving 16 and 32-bit CRC Hamming distances

- Koopman, Philip; Driscoll, Kevin; Hall, Brendan (March 2015). «Cyclic Redundancy Code and Checksum Algorithms to Ensure Critical Data Integrity» (PDF). Federal Aviation Administration. DOT/FAA/TC-14/49. Archived (PDF) from the original on 18 May 2015. Retrieved 9 May 2015.

- Koopman, Philip (January 2023). Mechanics of Cyclic Redundancy Check Calculations – via YouTube.

- ISO/IEC 13239:2002: Information technology — Telecommunications and information exchange between systems — High-level data link control (HDLC) procedures

- CRC32-Castagnoli Linux Library

A cyclic redundancy check (CRC) is an error-detecting code commonly used in digital networks and storage devices to detect accidental changes to digital data. Blocks of data entering these systems get a short check value attached, based on the remainder of a polynomial division of their contents. On retrieval, the calculation is repeated and, in the event the check values do not match, corrective action can be taken against data corruption. CRCs can be used for error correction (see bitfilters).[1]

CRCs are so called because the check (data verification) value is a redundancy (it expands the message without adding information) and the algorithm is based on cyclic codes. CRCs are popular because they are simple to implement in binary hardware, easy to analyze mathematically, and particularly good at detecting common errors caused by noise in transmission channels. Because the check value has a fixed length, the function that generates it is occasionally used as a hash function.

Introduction[edit]

CRCs are based on the theory of cyclic error-correcting codes. The use of systematic cyclic codes, which encode messages by adding a fixed-length check value, for the purpose of error detection in communication networks, was first proposed by W. Wesley Peterson in 1961.[2]

Cyclic codes are not only simple to implement but have the benefit of being particularly well suited for the detection of burst errors: contiguous sequences of erroneous data symbols in messages. This is important because burst errors are common transmission errors in many communication channels, including magnetic and optical storage devices. Typically an n-bit CRC applied to a data block of arbitrary length will detect any single error burst not longer than n bits, and the fraction of all longer error bursts that it will detect is (1 − 2−n).

Specification of a CRC code requires definition of a so-called generator polynomial. This polynomial becomes the divisor in a polynomial long division, which takes the message as the dividend and in which the quotient is discarded and the remainder becomes the result. The important caveat is that the polynomial coefficients are calculated according to the arithmetic of a finite field, so the addition operation can always be performed bitwise-parallel (there is no carry between digits).

In practice, all commonly used CRCs employ the Galois field, or more simply a finite field, of two elements, GF(2). The two elements are usually called 0 and 1, comfortably matching computer architecture.

A CRC is called an n-bit CRC when its check value is n bits long. For a given n, multiple CRCs are possible, each with a different polynomial. Such a polynomial has highest degree n, which means it has n + 1 terms. In other words, the polynomial has a length of n + 1; its encoding requires n + 1 bits. Note that most polynomial specifications either drop the MSB or LSB, since they are always 1. The CRC and associated polynomial typically have a name of the form CRC-n-XXX as in the table below.

The simplest error-detection system, the parity bit, is in fact a 1-bit CRC: it uses the generator polynomial x + 1 (two terms),[3] and has the name CRC-1.

Application[edit]

A CRC-enabled device calculates a short, fixed-length binary sequence, known as the check value or CRC, for each block of data to be sent or stored and appends it to the data, forming a codeword.

When a codeword is received or read, the device either compares its check value with one freshly calculated from the data block, or equivalently, performs a CRC on the whole codeword and compares the resulting check value with an expected residue constant.

If the CRC values do not match, then the block contains a data error.

The device may take corrective action, such as rereading the block or requesting that it be sent again. Otherwise, the data is assumed to be error-free (though, with some small probability, it may contain undetected errors; this is inherent in the nature of error-checking).[4]

Data integrity[edit]

CRCs are specifically designed to protect against common types of errors on communication channels, where they can provide quick and reasonable assurance of the integrity of messages delivered. However, they are not suitable for protecting against intentional alteration of data.

Firstly, as there is no authentication, an attacker can edit a message and recompute the CRC without the substitution being detected. When stored alongside the data, CRCs and cryptographic hash functions by themselves do not protect against intentional modification of data. Any application that requires protection against such attacks must use cryptographic authentication mechanisms, such as message authentication codes or digital signatures (which are commonly based on cryptographic hash functions).

Secondly, unlike cryptographic hash functions, CRC is an easily reversible function, which makes it unsuitable for use in digital signatures.[5]

Thirdly, CRC satisfies a relation similar to that of a linear function (or more accurately, an affine function):[6]

where

as a result, even if the CRC is encrypted with a stream cipher that uses XOR as its combining operation (or mode of block cipher which effectively turns it into a stream cipher, such as OFB or CFB), both the message and the associated CRC can be manipulated without knowledge of the encryption key; this was one of the well-known design flaws of the Wired Equivalent Privacy (WEP) protocol.[7]

Computation[edit]

To compute an n-bit binary CRC, line the bits representing the input in a row, and position the (n + 1)-bit pattern representing the CRC’s divisor (called a «polynomial») underneath the left end of the row.